La firma de código es un método de utilizar una firma digital basada en certificados para una pieza de software para que el sistema operativo y los usuarios puedan determinar su seguridad. Sólo el software correcto puede utilizar su correspondiente firma digital.

Los usuarios pueden descargar e instalar software de forma segura y los desarrolladores protegen la reputación de sus productos con la firma de código. Sin embargo, los piratas informáticos y los distribuidores de malware utilizan exactamente ese sistema para obtener códigos maliciosos a través de suites antivirus y otros programas de seguridad . Entonces, ¿qué es el malware firmado con código y cómo funciona?

¿Qué es el malware firmado con código?

Cuando el software está firmado digitalmente, significa que tiene una firma digital oficial. La autoridad certificadora emite un certificado para un software para determinar que el software es legal y seguro de usar.

Los usuarios no tendrán que preocuparse porque el sistema operativo comprobará el certificado y verificará esa firma digital. Por ejemplo, Windows utiliza una cadena de certificados que contiene todos los certificados necesarios para garantizar que el software sea legítimo.

La cadena de certificados contiene todos los certificados necesarios para certificar la entidad identificada por el certificado final. De hecho, consta de un certificado de terminal, un certificado de CA intermedio y un certificado de CA raíz en el que confían todas las partes de la cadena. Cada certificado de CA intermedia de la cadena contiene un certificado emitido por la CA de un nivel superior. La CA raíz emite certificados para sí misma.

Una vez que el sistema esté en funcionamiento, podrá confiar en el software, el sistema de firma de código y la CA. El malware es software malicioso, no es de confianza y no tiene acceso a la autoridad de certificación ni a la firma de código.

Los piratas informáticos roban certificados de la autoridad certificadora

El software antivirus sabe que el malware es malicioso porque afecta negativamente a su sistema. Activa advertencias, los usuarios informan problemas y el software antivirus puede crear firmas de malware para proteger otras computadoras que utilizan el mismo motor antivirus.

Sin embargo, si los creadores de malware pudieran firmar malware utilizando firmas digitales oficiales, el proceso anterior no ocurriría. En cambio, el malware codificado puede ingresar al sistema a través de la ruta oficial porque su software antivirus y su sistema operativo no detectan nada peligroso.

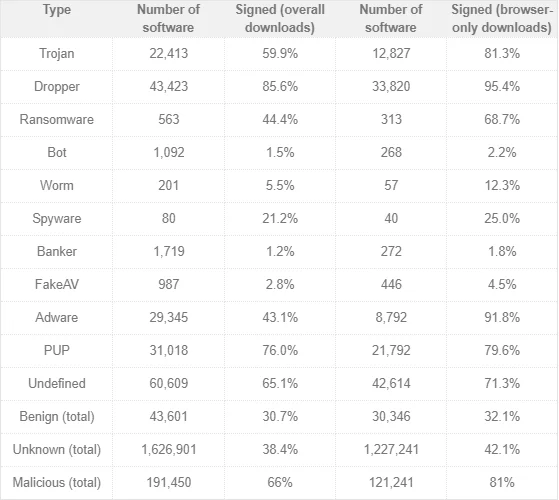

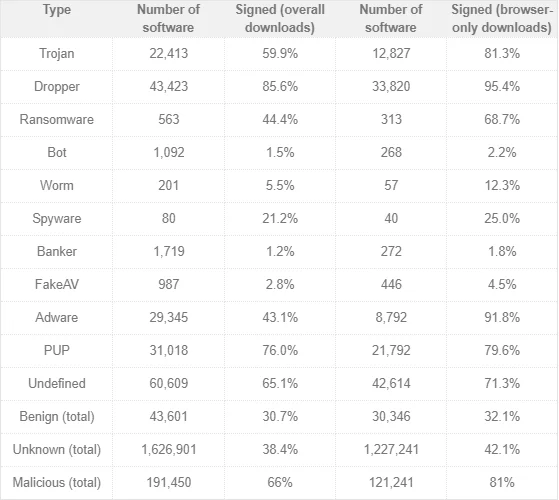

Según una investigación de Trend Micro, todo el mercado de malware se centra en respaldar el desarrollo y la distribución de malware firmado con código. Los operadores de malware tienen acceso a certificados válidos utilizados para firmar códigos maliciosos. La siguiente tabla muestra la cantidad de malware que utiliza la firma de código para evadir el software antivirus desde abril de 2018.

La investigación de Trend Micro también muestra que alrededor del 66% del malware tiene firmas digitales. Además, existen algunos tipos específicos de malware que tienen múltiples versiones de firmas digitales, como troyanos , droppers y ransomware .

¿De dónde viene el certificado digital de firma de código?

Los distribuidores y desarrolladores de malware tienen dos formas de crear malware firmado con código. Roban certificados de la Autoridad de Certificación directamente o adquiriendo o haciéndose pasar por una organización legítima y solicitando un certificado de la CA.

Como puede ver, CA no es el único lugar al que se dirigen los piratas informáticos. Los distribuidores con acceso a certificados legítimos pueden vender certificados firmados digitalmente de confianza a desarrolladores y distribuidores de malware.

Un equipo de investigación de seguridad de la Universidad Masaryk en la República Checa y el Centro de Ciberseguridad de Maryland descubrió cuatro organizaciones que vendían certificados Microsoft Authenticode a compradores anónimos. Una vez que un desarrollador de malware tiene un certificado Microsoft Authenticode, puede firmar cualquier posible malware mediante la firma de código y la protección basada en certificados.

En otros casos, en lugar de robar certificados, los piratas informáticos se infiltrarán en el servidor de compilación del software. Cuando se lanza una nueva versión de software, tendrá un certificado legítimo, los piratas informáticos aprovechan este proceso para agregar código malicioso.

Ejemplo de malware firmado con código

Entonces, ¿cómo es el malware firmado con código? A continuación se muestran tres ejemplos de este tipo de malware.

- Malware Stuxnet : este malware destruyó el programa nuclear de Irán utilizando dos certificados robados y cuatro vulnerabilidades de día cero. Estos certificados fueron robados de dos empresas, JMicron y Realtek. Stuxnet utilizó certificados robados para evitar el nuevo requisito de introducción de Windows de que todos los controladores requieren verificación.

- Infracción del servidor Asus: entre junio y noviembre de 2018, los piratas informáticos penetraron en un servidor Asus que las empresas utilizan para enviar actualizaciones de software a los usuarios. La investigación de Kaspersky Lab muestra que alrededor de 500 mil dispositivos Windows recibieron esta actualización maliciosa antes de ser detectados. Sin robar certificados, estos piratas informáticos firman certificados digitales legítimos de Asus para su malware antes de que el servidor de software distribuya las actualizaciones del sistema.

- Malware Flame: variante del malware del módulo Flame dirigido a países de Oriente Medio y que utiliza certificados firmados de forma fraudulenta para evitar la detección. Los desarrolladores de Flame utilizaron un algoritmo de cifrado débil para falsificar certificados digitales de firma de código, haciendo que pareciera que Microsoft los había firmado. A diferencia de Stuxnet, que pretendía ser destructivo, Flame es una herramienta de espionaje que busca archivos PDF, archivos de AutoCAD, archivos de texto y otros tipos de documentos industriales importantes.

¿Cómo evitar el malware firmado con código?

Este tipo de malware utiliza la firma de código para evitar la detección por parte de software y sistemas antivirus, por lo que protegerse contra el malware firmado por código es extremadamente difícil. Actualizar siempre el software y los sistemas antivirus es esencial, evite hacer clic en enlaces desconocidos y verifique cuidadosamente de dónde proviene el enlace antes de seguirlo. Consulte el artículo Riesgos del malware y cómo evitarlo .