Cuando alguien habla de la preservación de datos confidenciales, probablemente escuche el término "corrupción de datos" varias veces. Pero, ¿qué es exactamente la "corrupción de datos" y cómo puedes reparar tus archivos si algo sale mal?

Descubramos con Quantrimang.com qué es la "corrupción de datos" y cómo evitar la pérdida de datos.

Obtenga más información sobre la corrupción de datos y cómo reparar discos duros corruptos

¿Qué es la corrupción de datos?

Imagine que trabaja en un hospital que utiliza archivadores para almacenar los datos de los pacientes. Cada paciente tiene un archivo que contiene toda su información personal, y cada archivo se coloca en una ubicación determinada en un cajón, que contiene nombres que se encuentran dentro de un rango específico.

Este hospital está especialmente ocupado, por lo que los cajones se abren y cierran constantemente. Los registros se extraen para obtener información y luego se vuelven a colocar en la ubicación correcta. A partir de ahí, puedes imaginar cómo se puede estropear la información si se utiliza este sistema.

Pueden ocurrir algunos errores, que incluyen:

- Cuando las personas quitan y reemplazan carpetas, los documentos personales que contienen se estropean, se dañan o incluso se pierden por completo.

- Al transferir un expediente de un hospital a otro, es posible que se pierdan algunos documentos.

- Un médico puede completar una receta incorrectamente e incluir información incorrecta en el registro.

- Un médico puede llevarse un expediente a casa para estudiarlo y olvidarse de devolverlo. O si se devuelve el archivo, todos los documentos que contiene están ordenados en el orden incorrecto.

- Es posible que los datos de un paciente llamado Tony Smith se hayan mezclado por error con los de otro paciente con el mismo nombre, por lo que los registros de Tony Smith contienen la información de dos personas no relacionadas.

- Es posible que un cajón esté atascado, por lo que no se puede acceder a los datos de cada paciente llamado J a L.

- ¡En el peor de los casos, los vándalos o los desastres naturales podrían destruir todo este archivador!

Aunque un disco duro no es un archivador, también almacena información y datos similares al ejemplo anterior. Los discos duros almacenan datos como áreas magnetizadas o desmagnetizadas, con valores de 1 o 0 , respectivamente . ¡De eso está hecho el código binario!

Cuando un archivo está dañado, es igual que el archivo que se destruyó en el ejemplo anterior. Cuando los médicos confunden, dañan o pierden páginas de un expediente, el historial del paciente se vuelve ilegible.

![¿Qué es la corrupción de datos? ¿Qué es la corrupción de datos?]()

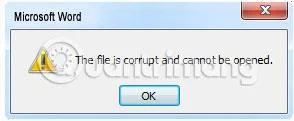

De igual forma, la corrupción de datos es una situación que ocurre cuando los datos de un archivo se mezclan, es decir, los valores 1 y 0 que componen el archivo se confunden, generando daños en la integridad del archivo.

Por ejemplo, si abre un documento de texto corrupto, es posible que vea caracteres ASCII extraños en el documento. Si el archivo está gravemente dañado, es posible que la computadora ni siquiera pueda abrirlo. En su lugar, se mostrará un mensaje de error que indica que la máquina no puede leer el archivo.

¿Cuáles son las causas de la corrupción de datos?

Los datos pueden dañarse durante la grabación, edición o transferencia a otra unidad. Cuando un programa escribe datos incorrectamente o cuando algo interrumpe el proceso de grabación, los datos pueden mezclarse y el archivo dañarse.

Los virus también pueden dañar archivos. Por lo general, los virus se utilizan intencionalmente para dañar archivos esenciales del sistema. Al dañar algunos archivos importantes del sistema operativo, los virus pueden impedir que la computadora se inicie correctamente.

Los discos duros contienen un disco giratorio llamado plato, donde almacena todos los 1 y 0 que componen los archivos. A veces, partes de un disco duro se “bloquean” debido a errores de software, llamados sectores defectuosos blandos . Esto impide el acceso a los datos de ese sector. Puede reparar esos sectores defectuosos escaneando el disco.

![¿Qué es la corrupción de datos? ¿Qué es la corrupción de datos?]()

Desafortunadamente, puede dañar la unidad mediante un impacto destructivo o sobrecalentándola. Esto crea un sector defectuoso, lo que significa que un sector del disco es permanentemente ilegible, lo que significa que los datos de ese sector también se destruyen.

Incluso si cuidas bien tu disco e instalas un programa antivirus confiable , los discos duros son dispositivos mecánicos que se degradan gradualmente con el tiempo. Por lo tanto, las unidades antiguas se deteriorarán lentamente y corromperán los datos a medida que envejezcan.

Si desea controlar el estado de su disco duro, puede analizarlo utilizando herramientas especiales. Estas herramientas verifican la tecnología SMART (tecnología de autocontrol, análisis e informes) del disco duro .

El disco duro puede monitorear su estado y notificar a la computadora si surgen problemas, pero usted puede revisar el disco duro para ver si hay algún problema. De esa manera, podrás prepararte para lo peor antes de que suceda.

![¿Qué es la corrupción de datos? ¿Qué es la corrupción de datos?]()

Cómo reparar un disco duro dañado

Reparar disco duro con Windows

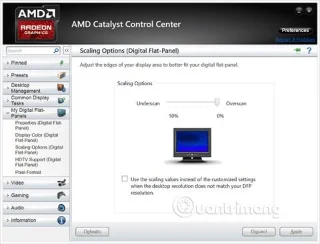

Para computadoras que ejecutan sistemas operativos Windows, use el comando Checkdisk para escanear el disco duro en busca de errores .

Advertencia : probar su unidad de esta manera puede tardar varias horas (o incluso días), así que asegúrese de no estar usando su computadora mientras lo hace.

Reparar disco duro con macOS

Si usa macOS , puede realizar la misma acción haciendo clic en el botón del menú Apple y luego reinicie. Mantenga presionado Comando + R hasta que aparezca el logotipo de Apple. Seleccione Utilidad de Discos y luego seleccione Continuar. En Ver, haga clic en Mostrar todos los dispositivos , seleccione la unidad y luego haga clic en el botón Primeros auxilios (parece un estetoscopio).

Luego, el sistema operativo escaneará la unidad e intentará corregir cualquier error que encuentre.

![¿Qué es la corrupción de datos? ¿Qué es la corrupción de datos?]()

Extraer datos de una unidad irrecuperable

Si ha hecho todo lo posible para corregir la corrupción, pero nada parece funcionar, puede recuperarlo formateando su disco duro . Este truco eliminará los datos corruptos y actualizará su PC a la normalidad, pero tenga en cuenta que si formatea todo, perderá todos sus datos.

Afortunadamente, existen muchas formas de guardar datos, como transferirlos a otro disco duro, para conservar copias de los archivos antes de eliminarlos. Este método requiere conectar la unidad dañada a una unidad "en buen estado" y luego pedirle a la unidad "en buen estado" que copie los archivos que contiene.

También puede utilizar herramientas de recuperación de datos para "guardar" algunos archivos antes de formatear. La tasa de éxito depende de la gravedad de la corrupción, pero con suerte podrás recuperar algunos archivos antes de eliminarlos.

Consulte el artículo: Cómo reformatear un disco duro externo sin perder datos si es necesario.

La importancia de las copias de seguridad para la corrupción de datos

![¿Qué es la corrupción de datos? ¿Qué es la corrupción de datos?]()

Por supuesto, sería fantástico si hicieras copias de seguridad de tus datos periódicamente. No es necesario que almacene todos los datos en su computadora, solo documentos confidenciales, que causarán un gran daño si desaparecen para siempre.

Si desea crear una copia de seguridad de sus archivos, existen muchos métodos de copia de seguridad diferentes disponibles para elegir. Consulte el artículo: Instrucciones completas sobre cómo utilizar todas las herramientas de copia de seguridad y restauración en Windows 10 para obtener más detalles.

La corrupción de datos puede dañar seriamente archivos importantes. Por eso es importante mantener copias de seguridad y manejar su disco duro con cuidado para evitar perder archivos y carpetas irremplazables.

Si desea proteger sus datos de forma más eficaz, comprenda las señales que indican la necesidad de sustituir el disco duro .