Telnet es un protocolo de línea de comandos que se utiliza para administrar varios dispositivos, como servidores, PC, enrutadores, conmutadores, cámaras y firewalls de forma remota. Telnet es un protocolo que proporciona conexiones remotas simples. Telnet es responsable de enviar comandos o datos a una conexión de red remota. Esto hace que este protocolo sea muy popular en los sistemas de TI. Telnet suele aparecer después de SSH para la gestión remota del sistema mediante la línea de comandos.

¿Qué es Telnet? ¿Para qué se utiliza Telnet?

Historia de Telnet

El protocolo Telnet se creó utilizando redes informáticas. Las redes informáticas ponen a disposición ordenadores para su gestión y uso remotos. Telnet se creó como un protocolo de gestión de interfaz de línea de comando remota. Telnet se utilizó por primera vez en 1969 y fue diseñado como un protocolo TCP/IP simple .

Estructura

Telnet tiene una estructura común de Cliente y Servidor. El lado del servidor proporcionará el servicio Telnet para conectarse desde aplicaciones Telnet del cliente. El lado del servidor Telnet normalmente escucha el puerto TCP 23 para aceptar conexiones Telnet. Pero este puerto se puede cambiar por motivos de seguridad u otros. Por lo tanto, el cliente Telnet necesita identificar claramente el puerto Telnet.

Características de Telnet

Telnet es un protocolo simple por lo que tiene muy pocas funciones. El protocolo Telnet proporciona las siguientes funciones para la gestión remota del sistema.

- Simple

- Muestra información de conexión

- Rápido

- Sin seguridad

Dispositivo

Como se dijo antes, Telnet es un protocolo muy popular, lo que significa que lo utilizan una amplia variedad de dispositivos en una amplia gama. A continuación se muestra una lista de dispositivos que utilizan Telnet para administración remota.

Instalar para Linux

Como se indicó anteriormente, la estructura de Telnet consta de un servidor y un cliente. Los servidores y clientes Telnet se pueden instalar en todas las distribuciones de Linux , como Ubuntu , Debian, Fedora, CentOS, RedHat, Mint , etc.

$ sudo apt install telnet

Instalar para Windows

Los servidores y clientes Telnet se pueden instalar en servidores o clientes de Windows de diferentes maneras. El cliente y el servidor Telnet están preinstalados en Windows. La alternativa es instalar aplicaciones de terceros como MoboTerm, etc.

Nivel de seguridad Telnet

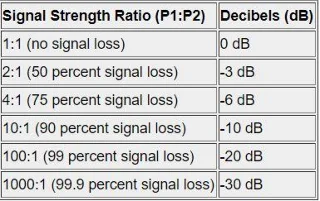

El problema de seguridad de Telnet es el mayor desafío de este protocolo. El protocolo Telnet no está cifrado, lo que lo convierte en un blanco fácil para ataques de intermediario . El tráfico Telnet puede quedar expuesto en cualquier momento. Telnet también solo proporciona autenticación basada en contraseña. Como se indicó anteriormente, los atacantes pueden robar las contraseñas transmitidas a través de la red. La autenticación basada en contraseña es menos segura que la autenticación basada en certificados o claves.

Cifrado Telnet mediante Telnet/s

De forma predeterminada, el protocolo Telnet no cifra su tráfico. Si desea cifrar su tráfico, puede utilizar Telnet/s. De hecho, se crearán varios túneles TLS/SSL y el tráfico telnet se transmitirá a través de este túnel TLS/SSL. Por lo tanto, Telnet/s no se utiliza mucho.

Alternativa Telnet

Existen diferentes alternativas para Telnet. SSH es una alternativa mejor y popular al protocolo Telnet.

- SSH proporciona una mayor seguridad al cifrar el tráfico y proporcionar una autenticación más segura. SSH también tiene muchas características adicionales como reenvío de escritorio X, reenvío de puertos , etc.

- RDP no es un protocolo remoto de línea de comandos, sino que está basado en GUI. RDP requiere más ancho de banda de red pero proporciona una experiencia de escritorio completa.

- VNC es una alternativa de código abierto similar al protocolo RDP. VNC proporciona escritorio remoto pero es más lento que RDP en la mayoría de los casos.

- SNMP está diseñado para la gestión remota de comandos no interactivos. Pero SNMP se utiliza principalmente para monitorear sistemas remotos y no reemplaza completamente al protocolo Telnet.

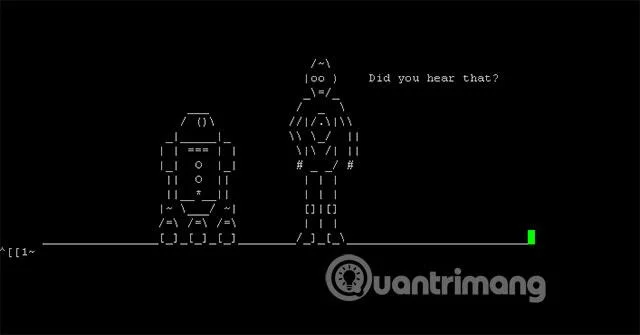

Diviértete con Telnet

Hay varios servicios Telnet en Internet que proporcionan vídeos basados en ASCII o asciinema. Este servicio ejecuta un vídeo corto a través del protocolo Telnet. Puede acceder a esta película desde Towel.blinkenlights.nl de la siguiente manera:

$ telnet towel.blinkenlights.nl

¡Disfrutemos!

![Más información sobre el protocolo Telnet Más información sobre el protocolo Telnet]()