A medida que evoluciona la tecnología que nos rodea, también es necesario llevar los firewalls a la nube para mantenerse al día con la tendencia. Por eso nació el término firewall en la nube. Pero, ¿qué es un firewall en la nube y por qué es necesario llevar el firewall a la nube? ¡Encontremos la respuesta con Quantrimang.com a través del siguiente artículo!

¿Qué es el cortafuegos en la nube? ¿Qué efecto tiene en las empresas?

¿Qué es un cortafuegos?

Anteriormente, Quantrimang com tenía un artículo que explicaba qué es un firewall y sintetizaba algunos conocimientos generales sobre los firewalls .

Los cortafuegos llevan el nombre de muros de construcción del mundo real, destinados a evitar que el fuego se propague a través de los edificios. Encontrará cortafuegos en los centros de transmisión de datos donde se examina y controla cualquier actividad maliciosa.

También encontrará un firewall directamente en su red doméstica. Normalmente, los enrutadores y las computadoras tendrán firewalls para "vigilar" las conexiones dentro y fuera del sistema. Puede utilizar un firewall integrado en su sistema operativo o elegir un producto de terceros.

Los cortafuegos impiden que las personas accedan a la red desde el exterior sin su permiso. Si detecta algo potencialmente dañino, el firewall bloqueará la conexión y protegerá su PC.

También puedes establecer reglas personalizadas para que tu firewall bloquee cosas que no quieres que la gente vea en tu red. Por ejemplo, los propietarios de empresas pueden utilizar cortafuegos para evitar que los empleados de la empresa vean sitios web no autorizados.

¿Cómo configuran los firewalls los perímetros?

En el mundo de la ciberseguridad existe un concepto de seguridad llamado “perímetro”. Perimeter es un “muro” digital virtual imaginario instalado en una red para mantener alejados a los actores maliciosos.

Por ejemplo, está ejecutando una red para una pequeña empresa, que consta de 10 computadoras, todas conectadas a Internet con un enrutador central.

Para configurar correctamente la seguridad de la red, debe proporcionar reglas al firewall. Usted "le dice" al firewall del enrutador que permita que todos en la oficina accedan a ese enrutador. Además, niega el acceso a todas las personas ajenas a la red. En otras palabras, este modelo se parece a un castillo. Todos los que están adentro son bienvenidos y todos los que están afuera deben mantenerse alejados.

Esta capa de protección (los "muros" que configuras en la red) es el perímetro. Todas las computadoras y servidores de la oficina (locales o en el sitio) serán seguros, pero los dispositivos externos no.

El perímetro es la división entre la red interna que gestiona una organización y el acceso a la red.

El perímetro es la división entre la red interna que gestiona una organización y la red de acceso, que es proporcionada por un proveedor externo, normalmente un proveedor de servicios de Internet (ISP). Las redes también pueden estar físicamente “bloqueadas”: es posible que los empleados de una empresa tengan que estar en la oficina y utilizar dispositivos administrados por la empresa para conectarse a la red corporativa.

Los cortafuegos se diseñaron originalmente para controlar este tipo de perímetro y no dejar pasar nada malicioso. En la computación en nube, los perímetros prácticamente desaparecen. Los usuarios acceden a los servicios a través de Internet no controlado. La ubicación física del usuario y, a veces, el dispositivo que utiliza ya no importan.

Es difícil poner una capa de seguridad alrededor de los recursos de una empresa, ya que es casi imposible determinar dónde irá la capa de seguridad. Algunas empresas recurren a soluciones que combinan varios productos de seguridad diferentes, incluidos firewalls tradicionales, VPN, funciones de control de acceso y productos IPS, pero esto añade mucha complejidad, compleja para el departamento de TI y difícil de gestionar.

Los perímetros ya no son relevantes a gran escala

Puede que las cosas no queden tan claras si consideramos el valor práctico de mantener todos los dispositivos en las instalaciones. Actualmente, los empleados pueden trabajar de forma remota, en cualquier parte del mundo. Las empresas son responsables de los servicios que utilizan servidores locales y que requieren comunicación desde fuera del perímetro.

Ahora, el alcance es mayor. Ya no se puede crear un círculo alrededor de un grupo de computadoras y servidores y llamarlo perímetro. Con personas autorizadas que se conectan al servidor local desde fuera, así como personas en la oficina que utilizan servicios fuera de la empresa, ¡los límites pueden abarcar todo el mundo!

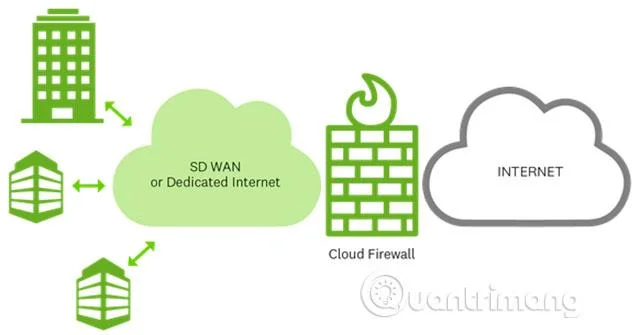

Con un perímetro tan grande, un firewall local no puede asumir esta responsabilidad. Necesitamos un firewall basado en la nube que pueda soportar el tráfico internacional proveniente de una variedad de fuentes.

¿Cómo encajan los firewalls basados en la nube en el marco SASE?

El borde del servicio de acceso seguro o SASE es una arquitectura de red basada en la nube que combina funciones de red, como WAN definida por software , con un conjunto de servicios de seguridad, incluido FWaaS. A diferencia de los modelos de red tradicionales, donde el perímetro de los centros de datos locales debe estar protegido por firewalls locales, SASE proporciona seguridad integral y control de acceso en el borde de la red.

En el modelo de red SASE, los firewalls basados en la nube funcionan en conjunto con otros productos de seguridad para proteger el perímetro de la red contra ataques, filtraciones de datos y otras amenazas cibernéticas.

¿Cómo ayudan los firewalls basados en la nube a las empresas?

![Más información sobre el cortafuegos en la nube Más información sobre el cortafuegos en la nube]()

Los firewalls basados en la nube significan que las empresas ya no tienen que depender de servicios locales, sino que pueden mover el firewall a donde deseen. Puedes elegir entre dos tipos de cortafuegos:

Las empresas pueden alquilar un firewall ubicado en la nube. Luego pueden configurar este firewall tal como lo harían con un firewall local (la única diferencia es que está basado en la nube). A menudo se les conoce como firewalls-as-a-service (FWaaS), donde una empresa puede alquilar un firewall dedicado basado en la nube para su negocio.

Si una empresa es lo suficientemente valiente, puede alquilar un servidor y configurar su propio firewall. Las empresas suelen hacer esto alquilando un servidor e instalando software de seguridad en él. Las empresas utilizarán la infraestructura como servicio (IaaS) para alquilar el espacio necesario para el firewall.

En resumen, las empresas tienen dos opciones: alquilar un firewall basado en la nube existente o configurar el suyo propio. La primera opción es como contratar una empresa de instalación de cámaras de seguridad para monitorear su hogar, en lugar de configurar usted mismo un sistema de CCTV.

Configurar el firewall usted mismo dependerá de su elección. Por ejemplo, si no sabe qué puertos se ajustan a las reglas de su firewall, probablemente debería contratar una empresa que tenga un servicio de firewall completamente funcional.

Por otro lado, es posible que tenga la idea de que el firewall de su empresa es responsabilidad de otra persona, ciertamente suya.

4 beneficios de los firewalls basados en la nube

![Más información sobre el cortafuegos en la nube Más información sobre el cortafuegos en la nube]()

1. El firewall basado en la nube es fácil de configurar

En primer lugar, los cortafuegos basados en la nube son mucho más modulares que los cortafuegos convencionales. Están diseñados para manejar todos los diferentes tipos de comunicaciones.

Por ejemplo, si desea dirigir el tráfico de usuarios a través de un firewall, un firewall basado en la nube puede hacerlo. Si desea una herramienta que pueda protegerlo de ataques, un firewall basado en la nube también puede hacerlo. Los cortafuegos se pueden ampliar según las necesidades. Simplemente di lo que quieras y lo hará por ti.

2. Los firewalls en la nube crecen contigo

Otra razón para elegir firewalls basados en la nube es que pueden crecer con su negocio. Por ejemplo, si desea agregar más oficinas, centros de datos o sitios web al firewall, puede alquilar más espacio en el servidor para obtener los recursos que necesita. Esta es una solución escalable que no afecta el crecimiento empresarial y le ayuda a no tener que preocuparse por el espacio de hardware local.

3. Firewalls-as-a-Service recibe actualizaciones automáticas

Si utiliza FWaaS, la empresa de servicios de firewall puede monitorear Internet y capturar predicciones de malware. Este servicio cubre amenazas de día cero . Si utiliza un FWaaS confiable, la empresa que brinda el servicio parcheará y reparará el firewall cuando se encuentren estas amenazas.

4. Los firewalls de infraestructura como servicio ayudan a ganar más espacio

Si utiliza un firewall basado en IaaS, puede aprovechar el espacio libre en el servidor para otras cosas. Por ejemplo, puede almacenar datos, un sitio web o configurar una máquina virtual en él, según sus preferencias. Como resultado, si bien IaaS ejerce más presión para mantener la seguridad, también le brinda libertad al usar los servidores.

Desventajas de los firewalls en la nube

Desafortunadamente, colocar un firewall en una nube significa que puede dejar de funcionar en cualquier momento. Por ejemplo, si su proveedor o servidor FWaaS deja de funcionar y usted depende de él para inspeccionar el tráfico en busca de actores maliciosos, toda la red empresarial podría caer en un instante. Por eso es tan importante elegir un servicio confiable. Al menos tenga un plan de respaldo en caso de que algo salga mal.

Los firewalls basados en la nube son una excelente opción para cualquiera que necesite protección que se adapte a una variedad de situaciones. Si contrata un servicio de firewall o crea el suyo propio, puede ser un activo valioso a medida que el alcance de la seguridad de la red se hace cada vez mayor.

Hay muchas razones por las que debería utilizar un firewall. Consulte el artículo: ¿ Por qué debería utilizar un firewall informático para obtener más detalles?