Un grupo de científicos informáticos de la Universidad de Tel Aviv en Israel anunció recientemente que habían encontrado una manera de utilizar la IA para evitar la mayoría de las tecnologías de reconocimiento facial biométrico sin conocer el rostro de la víctima.

Los científicos dijeron que utilizaron un método llamado "rostro maestro", utilizando IA para crear un modelo de rostro falso para engañar al sistema de reconocimiento. Lo especial es que esta cara falsa puede copiar los puntos de identificación de muchas otras personas para crear una "llave universal".

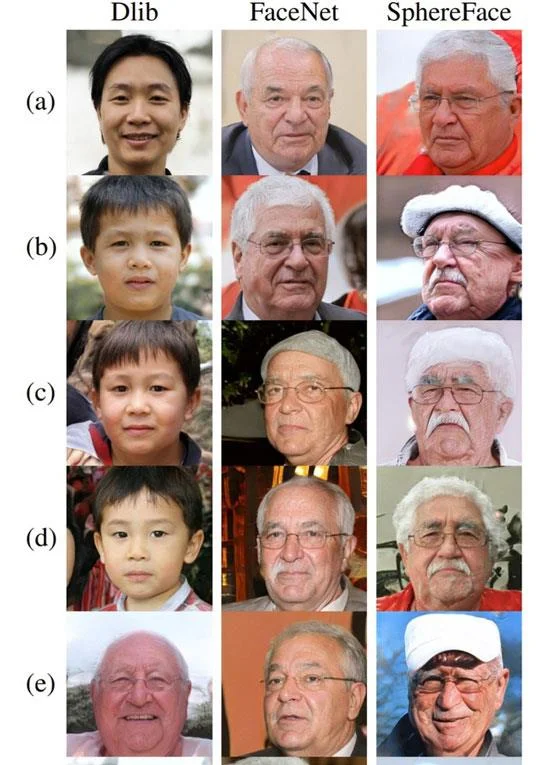

Con sólo 9 rostros sintetizados por el sistema StyleGAN AI, puede crear "rostros universales" para el 40% de la población mundial. El algoritmo StyleGAN es un modelo de inteligencia artificial capaz de crear una imagen digital del rostro de una persona falsa.

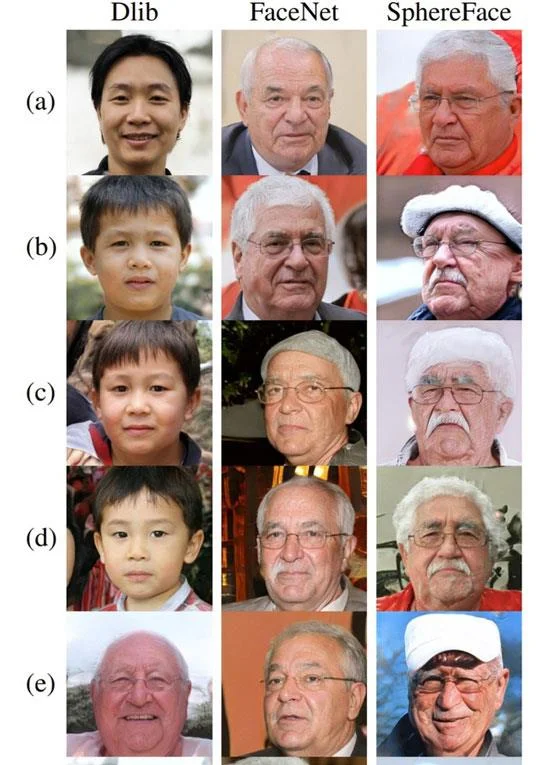

Las imágenes Master Face generadas por StyleGAN en las pruebas mostraron la mayor tasa de éxito. Foto: Investigación de la Universidad de Tel Aviv.

Con AI StyleGAN, el equipo de investigación desbloqueó con éxito más del 20% de las 13.000 caras en el conjunto de datos de la Universidad de Massachusetts en una sola prueba. Algunas otras pruebas incluso mostraron resultados más altos.

Los sistemas de reconocimiento facial actuales utilizan muchos conjuntos predeterminados de marcadores para identificar las identidades de los usuarios. Y esta es la laguna para que el equipo desarrolle un modelo de rostro que pueda crear muchas copias que se parezcan a la mayoría de los usuarios.

Además, los investigadores afirman que su producto es capaz de engañar a algunos métodos de identificación humana gracias a poder conectarse con tecnología deepfake.

La investigación de los científicos es una advertencia sobre los riesgos del uso del reconocimiento facial para cuentas de redes sociales. Los piratas informáticos pueden aplicar este método para robar datos de los usuarios.