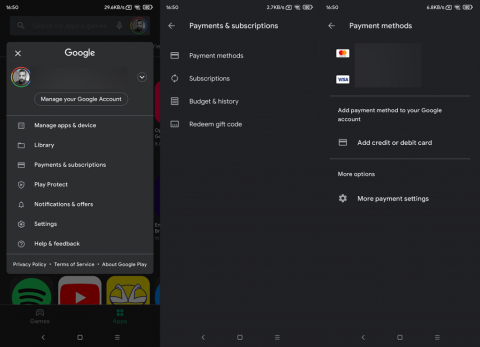

Correction : le solde Google Play continue dêtre refusé

Si le solde Google Play continue d

Une cyberattaque est une tentative illégale d'accès à votre système de réseau informatique par des cybercriminels, des pirates informatiques ou des publicités numériques pour voler, modifier, détruire ou exposer des informations vitales.

Les cyberattaques peuvent cibler des individus, des entreprises ou même des gouvernements. Habituellement, l'objectif d'un pirate informatique est d'accéder aux ressources précieuses d'une entreprise telles que la propriété intellectuelle (IP), les données de paiement ou même les données des clients.

Eh bien, il est important de comprendre ces menaces pour que les individus et les organisations puissent se protéger contre les cyberattaques potentielles.

Dans ce guide, vous découvrirez certaines des cybermenaces courantes dont vous devez être conscient.

7 types de cyberattaques les plus courants

1. Logiciel malveillant

Les logiciels malveillants sont des logiciels malveillants ou des codes de programme généralement créés dans le but de nuire à votre système, réseau ou serveur. Il s’agit du type de cyberattaque le plus courant qui comporte de nombreux sous-ensembles tels que les ransomwares, les chevaux de Troie, les logiciels espions, les virus, les vers, les enregistreurs de frappe, etc.

Pour atténuer les attaques de logiciels malveillants et chiffrer votre activité en ligne sous Windows , suivez ces instructions.

2. Attaques par déni de service (DoS)

Les attaques par déni de service (DoS) envahissent votre réseau avec de fausses demandes de destruction et les cybercriminels peuvent affecter vos opérations commerciales . Après cette cyberattaque, vous ne pourrez peut-être pas effectuer vos tâches de routine telles que la messagerie, les sites Web ou d'autres ressources exploitées par votre système ou réseau. La plupart des attaques DoS n'entraînent pas de perte de données, mais la restauration des opérations commerciales peut coûter du temps et de l'argent à l'entreprise.

Pour atténuer les attaques DoS, suivez ces instructions :

3. Phishing

Le phishing est une autre cyberattaque courante qui utilise des techniques d'ingénierie sociale, par courrier électronique, SMS, téléphone ou même par les réseaux sociaux. Lorsque votre système est victime de phishing, vos informations sensibles telles que vos mots de passe, numéros de compte et coordonnées bancaires peuvent être volées, ou vous avez peut-être téléchargé un fichier nuisible qui installe le virus sur votre système ou votre téléphone.

Pour éviter les attaques de phishing , suivez ces instructions :

4. Usurpation

L'usurpation d'identité consiste simplement à simuler l'identité de l'original et à l'utiliser à des fins d'usurpation d'identité. Ce faisant, le pirate ciblera votre système et y accédera dans le but de voler vos données privées. Quelques exemples incluent de fausses offres d'emploi, de faux messages bancaires, des messages de remboursement d'argent, de faux appels téléphoniques exigeant vos informations bancaires, etc.

Pour surmonter et prévenir l’usurpation d’identité, suivez ces instructions.

5. Attaques par injection de code

Cela implique d’injecter du code malveillant dans votre système, ce qui en fait un ordinateur ou un réseau plus vulnérable, ce qui change complètement leur plan d’action. Cette cyberattaque est généralement utilisée par les pirates pour exploiter la vulnérabilité de l'application lui permettant de traiter d'éventuelles données invalides.

Pour atténuer les attaques par injection de code, suivez ces instructions.

6. Attaques de la chaîne d'approvisionnement

Il s'agit d'un type de cyberattaque qui cible tout fournisseur tiers de confiance qui fournit des services ou des logiciels à la chaîne d'approvisionnement. Ces attaques injectent tout code malveillant dans vos applications, affectant ainsi l’ensemble des utilisateurs des applications. D’ici là, les pirates pourraient pénétrer dans votre infrastructure numérique pour accéder à toutes les données et systèmes.

Pour atténuer les risques d’attaques de la chaîne d’approvisionnement,

7. Rançongiciel

Les ransomwares ressemblent à des logiciels malveillants capables de crypter les données de l'utilisateur et de les rendre inaccessibles ou de les verrouiller sur leurs appareils. Après cela, les attaquants responsables du Ransomware exigent une récompense pour le décryptage ou le déverrouillage de l'appareil. Et au fur et à mesure que la rançon est payée, la victime recevra la clé pour retrouver l'accès à l'appareil ou aux fichiers.

Cependant, les agences de sécurité découragent le paiement de la rançon, car cela encouragerait davantage les activités criminelles.

Eh bien, pour vous protéger contre l’attaque Ransomware, vous devez prendre certaines mesures importantes. Voici un aperçu de certaines des tâches essentielles :

Derniers mots

C'est ça! Parmi la vaste gamme d’attaques de cybersécurité dans ce monde Internet, ces 7 types d’attaques sont les plus connus et les plus courants.

Il est important de comprendre et de prendre les mesures essentielles pour éviter ces cybermenaces et leurs risques.

J'espère que vous avez acquis des connaissances à leur sujet et que vous savez également comment vous en débarrasser. On estime que notre guide vous est utile.

Merci d'avoir lu..!

Si le solde Google Play continue d

Résolvez l’erreur 94 Échec du chargement de Hulu sur un PC Windows 10 ou une Xbox One grâce à nos solutions efficaces pour corriger le code d

Apprenez à corriger le code d

Si vous avez une image, une vidéo ou un fichier qui accompagne une note, apprenez à les insérer facilement dans OneNote grâce à notre guide étape par étape !

Obtenez des solutions pour corriger l

Apprenez à citer des sources et à créer une bibliographie dans Google Docs de manière efficace. Suivez ces étapes simples pour améliorer la qualité de vos travaux.

Suivez ici tous les correctifs possibles pour résoudre l

Résolvez le problème lorsque les fonctionnalités de jeu ne sont pas disponibles pour le bureau Windows ou l

Découvrez comment exporter vos messages de chat Discord. Apprenez les meilleures méthodes, y compris l

Obtenez des détails complets sur l'erreur de tête d'impression manquante ou défaillante. Essayez les meilleurs correctifs pour résoudre l'erreur de tête d'impression manquante ou en échec de HP Officejet.

![[RESOLU] Comment corriger lerreur Hulu 94 sur Windows 10 et Xbox One ? [RESOLU] Comment corriger lerreur Hulu 94 sur Windows 10 et Xbox One ?](https://luckytemplates.com/resources1/c42/image-2767-1001202432319.png)

![[7 solutions testées] Correction du code derreur 0xc000017 sur Windows 10 [7 solutions testées] Correction du code derreur 0xc000017 sur Windows 10](https://luckytemplates.com/resources1/images2/image-8976-0408150639235.png)

![[RÉSOLU] Comment réparer Discord en changeant davatar trop rapidement ? [RÉSOLU] Comment réparer Discord en changeant davatar trop rapidement ?](https://luckytemplates.com/resources1/images2/image-5996-0408150905803.png)

![CORRIGÉ : Erreur de VIOLATION DE LICENCE SYSTÈME dans Windows 10 [10 CORRECTIONS FACILES] CORRIGÉ : Erreur de VIOLATION DE LICENCE SYSTÈME dans Windows 10 [10 CORRECTIONS FACILES]](https://luckytemplates.com/resources1/images2/image-4999-0408150720535.png)

![Correction de lerreur Tête dimpression manquante ou défaillante sur les imprimantes HP [8 astuces] Correction de lerreur Tête dimpression manquante ou défaillante sur les imprimantes HP [8 astuces]](https://luckytemplates.com/resources1/images2/image-2788-0408151124531.png)