Cách thực hiện phân tích hồi quy trong Excel

Các hàm hồi quy của Excel cho phép bạn thực hiện phân tích hồi quy hiệu quả. Hãy tìm hiểu những hàm quan trọng như FORECAST, INTERCEPT, và LINEST trong Excel để dự báo và phân tích dữ liệu.

Thuật ngữ bảo vệ thông tin, hoặc IP, thường được sử dụng để bao gồm các tiêu chuẩn ngành và thực tiễn tốt nhất để bảo vệ thông tin khỏi truy cập trái phép. Trong hệ sinh thái của Microsoft, Azure Information Protection, là một dịch vụ đám mây cho phép các tổ chức phân loại dữ liệu bằng nhãn để kiểm soát quyền truy cập. Azure Information Protection có thể được mua dưới dạng giấy phép độc lập hoặc được đóng gói thành một giải pháp như Microsoft 365 Business.

Dưới đây là bảng phân tích các tính năng có trong từng phiên bản trong số bốn phiên bản Bảo vệ thông tin Azure . Giấy phép AIP Premium P1 được bao gồm trong Microsoft 365 Business.

Azure Information Protection đã trải qua một quá trình phát triển trong vài năm qua và bạn có thể đã gặp công nghệ này dưới một cái tên khác. Một số tên cũ của công nghệ là Dịch vụ Quản lý Quyền Azure (Azure RMS), Quản lý Quyền Thư mục Hoạt động Azure (AADRM), Quản lý Quyền Thư mục Hoạt động Windows Azure, Quản lý Quyền Thông tin (IRM), hay đơn giản là “Microsoft RMS Mới. ” Bạn sẽ làm cho bản thân và Microsoft một ân huệ lớn bằng cách quên đi tất cả những cái tên cũ đó và chỉ gắn bó với Azure Information Protection .

Phiên bản mới nhất của công nghệ đám mây này hiện cung cấp khả năng phân loại và gắn nhãn, từ đó có thể áp dụng quản lý quyền để bảo vệ tệp. Ở cấp độ cao, Azure Information Protection bảo vệ dữ liệu của bạn theo ba bước chính:

Đầu tiên, dữ liệu được phân loại và dán nhãn . Ví dụ: nếu một tài liệu được phân loại là bí mật và chỉ được cung cấp cho người nhận email, nhãn có thể là Bí mật - Chỉ người nhận ”.

Tiếp theo, dữ liệu được bảo vệ thông qua mã hóa, kiểm soát truy cập và các chính sách dựa trên nhãn. Tiếp tục với ví dụ trước, tài liệu được đánh dấu bằng nhãn Bí mật - Chỉ người nhận sẽ được mã hóa để chỉ người nhận mới có thể đọc được.

Cuối cùng, các tài liệu có thể được theo dõi và có thể thu hồi quyền truy cập nếu cần thiết. Từ ví dụ trước, người gửi email có thể quyết định rằng một trong những người nhận sẽ không còn quyền truy cập vào tài liệu. Trong trường hợp đó, người gửi có thể thu hồi quyền truy cập cho một người dùng cụ thể.

Mã hóa Thư Office 365, hoặc OME, là một trong những tính năng trong Bảo vệ thông tin Azure. Nếu bạn có giấy phép AIP Premium P2, bạn có thể tận dụng các chức năng bổ sung, chẳng hạn như phân loại tự động cho dữ liệu đám mây và tại chỗ. Tại đây, bạn khám phá các tính năng có trong giấy phép AIP Premium P1.

Để bắt đầu sử dụng Bảo vệ thông tin Azure, điều đầu tiên bạn cần làm với tư cách là quản trị viên CNTT là kích hoạt dịch vụ trong đối tượng thuê Microsoft 365 Business của bạn . Ngay cả khi bạn cho rằng dịch vụ đã được kích hoạt, việc xác minh cũng không ảnh hưởng gì. Đây là cách thực hiện:

Đăng nhập vào cổng quản trị của Microsoft bằng thông tin đăng nhập quản trị viên toàn cầu của bạn.

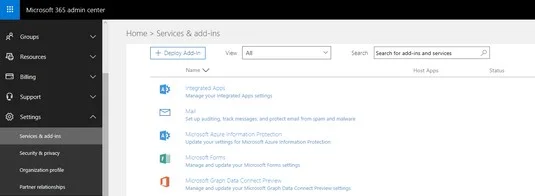

Trong điều hướng bên trái, bên dưới nhóm Cài đặt, hãy nhấp vào Dịch vụ & Phần bổ trợ.

Trang Dịch vụ & Phần bổ trợ được hiển thị.

Điều hướng đến cài đặt Bảo vệ thông tin Microsoft Azure.

Chọn Bảo vệ thông tin Microsoft Azure

Cửa sổ Bảo vệ Thông tin Microsoft Azure được hiển thị ở bên phải.

Trong cửa sổ Bảo vệ Thông tin Microsoft Azure, bấm Quản lý cài đặt bảo vệ Thông tin Microsoft Azure.

Xác nhận rằng Quản lý Quyền được kích hoạt. Nếu không, hãy nhấp vào nút Kích hoạt

Trong ví dụ này, người thuê đã được kích hoạt Bảo vệ Thông tin Azure.

Một người thuê có Quản lý Quyền được kích hoạt.

Sau khi bạn xác nhận trạng thái của cài đặt Bảo vệ thông tin Azure của mình, bạn có thể đóng cửa sổ trình duyệt một cách an toàn hoặc điều hướng trở lại Trung tâm quản trị Microsoft 365 từ trình khởi chạy ứng dụng.

Azure Information Protection được cấu hình sẵn với các chính sách và nhãn mặc định có thể áp dụng cho hầu hết các tổ chức, bao gồm cả các doanh nghiệp nhỏ. Trước khi bạn bắt đầu suy nghĩ về việc định cấu hình các nhãn và chính sách tùy chỉnh cho tổ chức của mình, hãy dành thời gian để làm quen với cài đặt mặc định Bảo vệ thông tin Azure. Bạn có thể tiết kiệm cho mình rất nhiều công việc tạo và thử nghiệm các chính sách tùy chỉnh.

Nếu đối tượng thuê Office 365 của bạn đã được cung cấp Bảo vệ thông tin Azure sau tháng 2 năm 2018, các nhãn sau và mô tả tương ứng đã có sẵn:

Nếu đối tượng thuê Office 365 của bạn đã được cấp phép trước ngày 21 tháng 3 năm 2017, bạn sẽ thấy rằng các nhãn Chung và Tuyệt mật bị thiếu. Tương đương của họ trong những người thuê cũ hơn là Nội bộ và Bí mật, tương ứng.

Để khám phá thêm các nhãn này và các chính sách tương ứng, bạn cần điều hướng đến cổng Azure và truy cập cài đặt dịch vụ Bảo vệ thông tin Azure. Đây là cách thực hiện:

Làm theo các Bước 1-4 ở trên để kích hoạt Thông tin Bảo vệ Azure.

Trên trang Quản lý Quyền, hãy nhấp vào nút Tính năng Nâng cao

Một cửa sổ trình duyệt mới sẽ khởi chạy và trang Nhãn - Bảo vệ Thông tin Azure được hiển thị.

Bảo vệ thông tin Azure - Trang nhãn trong Azure.

Các nhãn Bí mật và Tuyệt mật được thu gọn theo mặc định. Để xem các nhãn phụ của chúng, hãy nhấp vào mũi tên ở bên trái nhãn để mở rộng lựa chọn.

On the Azure Information Protection — Labels page, note that the labels all have Global under the Policy column. By default, Azure Information Protection comes with a Global policy that is applied to all users in the tenant. You can edit this policy, but you can’t delete it. You can also create new policies and configure them to your heart’s content, but the Global policy will always be there.

To view the details of the Azure Information Protection Global policy, follow these steps:

Follow Steps 1-4 above to activate Azure Protection Information.

On the Rights Management page, click the Advanced Features button

A new browser window launches and the Azure Information Protection — Labels page is displayed.

In the left menu, under the Classifications group, click Policies.

On the right, the Configure Administrative Name and Description for Each Policy blade is displayed.The Policy: Global blade is displayed.

The Policy: Global blade in Azure Information Protection.

Be careful about changing the default settings in the Global policy because it is applicable to everyone in your organization. You might want to create another policy first and test it out. If you decide to change the Global policy, make sure to save your changes. (If you forget and simply close the blade, the system will prompt you to save your changes.)

Implementing Azure Information Protection is not something you would do without thoughtful planning and the involvement of keys stakeholders in your organization. You need to make sure that the rollout is communicated to end users, training is delivered, and support is planned.

As an IT admin implementing Microsoft 365 Business, you should perform some testing and become familiar with the process before you implement Azure Information Protection for the entire organization. After you’ve explored the Azure Information Protection service in Microsoft Azure, the next step is to put what you know into action. In this phase, you need your end users to participate.

Installing the Azure Information Protection client

You can have the greatest policies and labels for Azure Information Protection in Azure, but they’ll be no good if your end users can’t see and apply them. The AIP client, a program that is run on the end users’ devices, solves this problem.

Before you install the AIP client, make sure Office ProPlus is already installed but not running on the device. When you’re ready to install the AIP client, do the following:

Navigate to the Azure Information Protection client download page.

The Microsoft Download Center appears.

Click the Download button.

The Choose the Download You Want window is displayed.

Select AzInfoProtection.exe by selecting the box and then click Next.

Downloading the Azure Information Protection client.

From the notification that pops up at the bottom of your screen, click (or double-click) Run.

The system performs a security check on the download. When the check is complete, the Microsoft Azure Information Protection window pops up.

Installation window for Azure Information Protection.

Click the I Agree button.

You can opt to install a demo policy (not recommended because it will clutter your user interface) or send usage statistics to Microsoft or both.

In the User Account Control window that displays, click Yes to start the installation.

You see the progress of the installation.

When the Microsoft Azure Information Protection window displays Completed Successfully, click the Close button.

The installation window disappears, and you’re now ready to check that the Azure Information Protection client was successfully installed.To verify the installation, open a blank document in Word. You see the labels below the ribbon.

Azure Information Protection labels displayed in Word.

Applying a label to a document

Now that the Azure Information Protection client is installed, and the labels are displayed in the Office applications, it’s time to put it to the test.

Create a Word document and pretend that it’s highly confidential.

On the Sensitivity bar, click Highly Confidential and select All Employees.

Applying the Highly Confidential/All Employees label.

The label is applied, and the other labels will disappear.

Run Outlook, start a new email, and attach the Word document.

Lưu ý rằng Outlook hiển thị thanh Độ nhạy với các nhãn giống như bạn đã thấy trong Word.

Nhập địa chỉ email của người dùng trong tổ chức của bạn.

Nhập địa chỉ email bên ngoài tổ chức của bạn, sau đó bấm Gửi.

Outlook gửi email đến người nhận với nhãn Cực kỳ bí mật / Tất cả nhân viên. Trong bài tập này, email sẽ vẫn được gửi đến cả người dùng bên trong và bên ngoài. Người dùng nội bộ sẽ có thể mở và đọc tài liệu từ lời mời chia sẻ. Tuy nhiên, người dùng bên ngoài sẽ bị chặn mở tài liệu và sẽ thấy thông báo hiển thị ở đây.

Một người dùng bên ngoài bị chặn khỏi một tài liệu nhạy cảm.

Thu hồi quyền truy cập thông tin

Azure Information Protection bảo vệ thông tin công ty của bạn không bị rơi vào tay kẻ xấu - ngay cả khi đã rơi vào tay kẻ xấu.

Ví dụ: giả sử bạn nhận ra rằng bạn đã vô tình gửi một tài liệu đến không đúng người và muốn khắc phục tình hình bằng cách thu hồi tất cả quyền truy cập vào tài liệu. Đây là những gì bạn có thể làm, tiếp tục từ ví dụ trên:

Mở tài liệu Word được bảo vệ từ bài tập trước.

Một thanh màu vàng xuất hiện, cho biết độ nhạy của tài liệu và chứa một nút để xem các quyền đối với tài liệu.

Trên ruy-băng, bấm Trang chủ, sau đó bấm vào nút Bảo vệ.

Một menu con xuất hiện bên dưới nút Bảo vệ.

Truy cập trang web theo dõi tài liệu.

Trên menu con, nhấp vào Theo dõi và Thu hồi để khởi chạy trang web theo dõi tài liệu.

Trình duyệt của bạn khởi chạy để đưa bạn đến trang web theo dõi tài liệu.

Nếu đây là lần đầu tiên bạn truy cập trang web, hãy đăng nhập bằng thông tin đăng nhập Microsoft 365 Business của bạn.

Sau khi đăng nhập thành công, trang web theo dõi tài liệu sẽ hiển thị tóm tắt các chế độ xem tài liệu của bạn. Khám phá các tab để xem các tính năng mạnh mẽ trong Bảo vệ thông tin Azure.

Trang web theo dõi tài liệu.

Ở cuối trang web theo dõi tài liệu, hãy nhấp vào nút Thu hồi quyền truy cập.

Trang Thu hồi quyền truy cập được hiển thị.

Nhấp vào nút Xác nhận ở cuối trang.

Cửa sổ Thu hồi Hoàn thành được hiển thị.

Bấm Tiếp tục để quay lại trang theo dõi tài liệu.

Trong dạng xem Tóm tắt, tài liệu sẽ hiển thị tem Đã thu hồi.

Một trong những tính năng tuyệt vời nhất trong giải pháp này là trong tab Bản đồ, bạn có thể xem những nơi trên thế giới mà người dùng đã cố gắng truy cập vào tài liệu của bạn! Vì vậy, nếu bạn từng phát hiện ai đó từ Nga hoặc Timbuktu cố gắng mở tài liệu của bạn mặc dù tất cả người dùng của bạn đều ở Hoa Kỳ, bạn sẽ biết rằng quyền truy cập vào tài liệu đó nên bị thu hồi.

Các hàm hồi quy của Excel cho phép bạn thực hiện phân tích hồi quy hiệu quả. Hãy tìm hiểu những hàm quan trọng như FORECAST, INTERCEPT, và LINEST trong Excel để dự báo và phân tích dữ liệu.

Khi các macro Excel của bạn ngày càng trở nên mạnh mẽ và phức tạp, bạn có thể thấy rằng chúng giảm hiệu suất. Khi thảo luận về macro, từ hiệu suất thường đồng nghĩa với tốc độ. Tốc độ là tốc độ các thủ tục VBA của bạn thực hiện các tác vụ dự định của chúng. Sau đây là mười cách để giúp giữ cho macro Excel của bạn chạy ở mức hiệu suất tối ưu. Tạm dừng […]

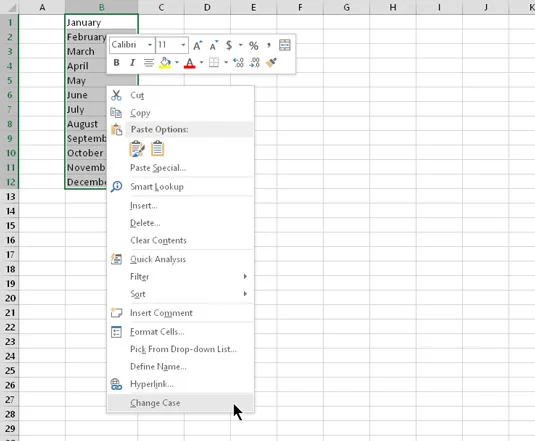

Trước Excel 2007, các lập trình viên VBA đã sử dụng đối tượng CommandBar để tạo menu tùy chỉnh, thanh công cụ tùy chỉnh và menu phím tắt tùy chỉnh (nhấp chuột phải). Bắt đầu với Excel 2007, đối tượng CommandBar ở một vị trí khá kỳ lạ. Nếu bạn viết mã để tùy chỉnh menu hoặc thanh công cụ, Excel sẽ chặn mã đó và bỏ qua nhiều lệnh của bạn. Thay thế […]

Phân phối f là phân phối xác suất trong Excel so sánh tỷ lệ theo phương sai của các mẫu được lấy từ các quần thể khác nhau. Sự so sánh đó tạo ra một kết luận về việc liệu các phương sai trong các quần thể cơ bản có giống nhau hay không. F.DIST: Xác suất phân phối f bên trái Hàm F.DIST trả về xác suất bên trái của việc quan sát một tỷ lệ phương sai của hai mẫu càng lớn […]

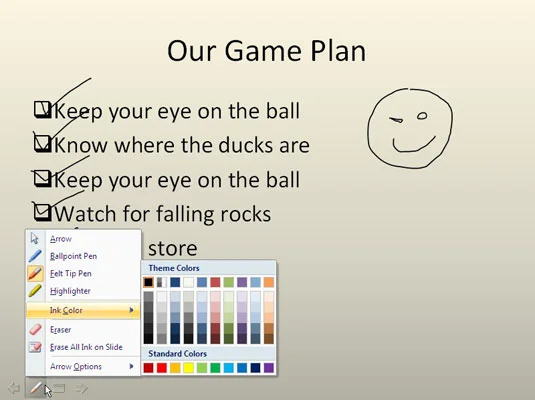

Nếu bạn đã sử dụng bút hoặc bút tô sáng để vẽ trên các trang chiếu PowerPoint của mình trong khi trình bày, bạn có thể lưu các bản vẽ cho bản trình bày tiếp theo hoặc xóa chúng để lần sau khi trình chiếu, bạn sẽ bắt đầu với các trang chiếu PowerPoint sạch sẽ. Làm theo các hướng dẫn sau để xóa các bản vẽ bằng bút và bút tô sáng: Xóa từng đường một tại […]

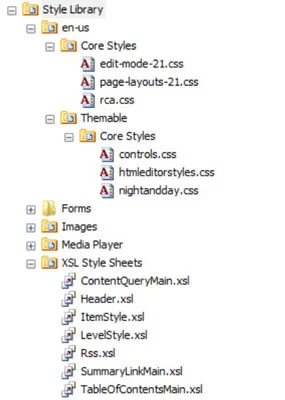

Thư viện Kiểu chứa tệp CSS, tệp Ngôn ngữ biểu định kiểu mở rộng (XSL) và hình ảnh được sử dụng bởi các trang chính, bố cục trang và điều khiển được xác định trước trong SharePoint 2010. Để định vị tệp CSS trong thư viện Kiểu của trang xuất bản: Chọn Hành động trang → Xem Tất cả Nội dung Trang web. Nội dung của trang web xuất hiện. Thư viện Style nằm trong […]

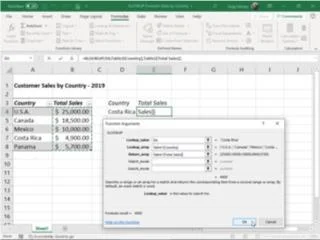

Tìm hiểu cách sử dụng hàm XLOOKUP trong Excel 2016. Việc thay thế hàm VLOOKUP đơn giản và linh hoạt hơn đáng kể!

Đối với các vấn đề đơn giản, Bộ giải trong Excel thường nhanh chóng tìm ra các giá trị của biến Bộ giải tối ưu cho hàm mục tiêu. Tuy nhiên, trong một số trường hợp, Solver gặp khó khăn khi tìm các giá trị biến Solver tối ưu hóa hàm mục tiêu. Trong những trường hợp này, Solver thường hiển thị một thông báo hoặc một thông báo lỗi mô tả hoặc thảo luận về sự cố […]

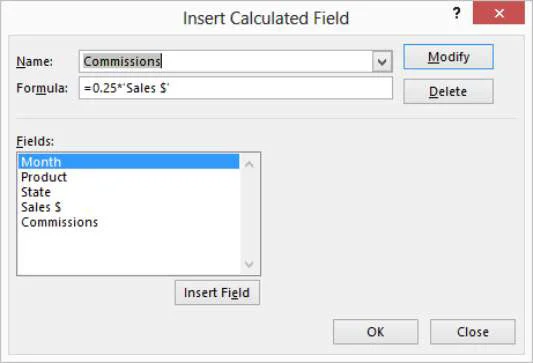

Bạn có thể dễ dàng xóa các trường và mục được tính toán khỏi bảng tổng hợp Excel. Để xóa trường được tính toán, hãy bấm vào một ô trong bảng tổng hợp. Sau đó nhấp vào lệnh Trường, Mục & Bộ của tab Phân tích và chọn Trường được Tính từ menu con xuất hiện. Khi Excel hiển thị hộp thoại Chèn Trường Tính toán, hãy chọn […]

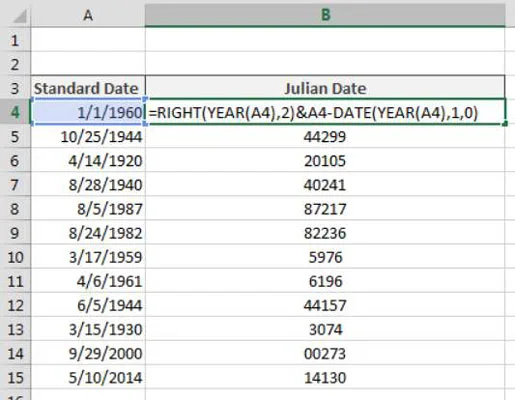

Ngày Julian thường được sử dụng trong môi trường sản xuất như một dấu thời gian và tham chiếu nhanh cho số lô. Loại mã hóa ngày tháng này cho phép các nhà bán lẻ, người tiêu dùng và đại lý dịch vụ xác định thời điểm sản phẩm được sản xuất và do đó tuổi của sản phẩm. Ngày Julian cũng được sử dụng trong lập trình, quân sự và thiên văn học. Khác nhau […]