So erstellen Sie professionell und einfach eine Wandzeitung 11-20 in Word

Erfahren Sie, wie Sie mit Microsoft Word ganz einfach eine schöne Wandzeitung erstellen können, um Lehrer am 20. November zu ehren.

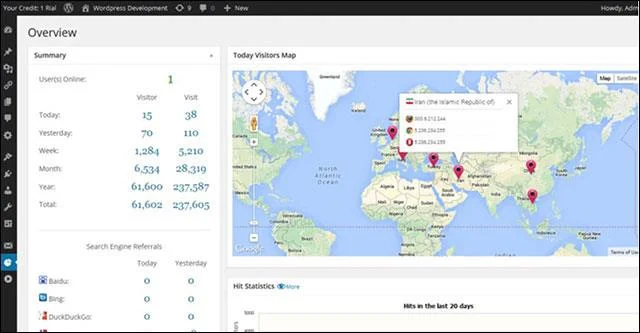

Dieser Fehler wurde im sehr beliebten Plugin WP Statistics gefunden, das es Site-Administratoren ermöglicht, detaillierte Informationen über die Anzahl der Online-Benutzer auf der Site, Besuche, Anzahl der Besucher und Site-Statistiken zu erhalten.

Das vom Sucuri-Team entdeckte WP Statistics-Plugin weist eine SQL-Injection-Schwachstelle auf, die es einem Remote-Angreifer mit nur einem einzigen registrierten Konto ermöglicht, vertrauliche Informationen aus der Datenbank zu stehlen. Website-Daten und kann sich Zugriff auf die Website verschaffen.

SQL-Injection ist ein Webanwendungsfehler, der es Hackern ermöglicht, SQL-Code (Structured Query Language) in Web-Eingabedaten einzuschleusen, um die Struktur und den Speicherort wichtiger Datenbanken zu ermitteln und letztendlich den Diebstahl von Informationen von dort zu ermöglichen.

SQL-Injection-Schwachstellen können in mehreren Funktionen liegen, einschließlich wp_statistics_searchengine_query()

„Diese Sicherheitslücke ist auf die mangelnde Kontrolle über die von Benutzern bereitgestellten Daten zurückzuführen. Einige Eigenschaften des wpstatistics-Shortcodes wurden ignoriert, anstatt als Parameter für wichtige Funktionen erkannt zu werden“, sagten die Forscher. „Eine der anfälligen Funktionen ist die Suchabfrage wp_statistics_searchengine_query() in der Datei Includes/functions/functions.php, auf die dank wp_ajax_parse_media_shortcode() über WordPress AJAX zugegriffen werden kann.“

Diese Funktion prüft keine zusätzlichen Berechtigungen, die es Website-Besuchern ermöglichen würden, den Shortcode auszuführen und Schadcode in das Attribut einzuschleusen. Forscher von Sucuri haben diesen Fehler dem WP Statistics-Team gemeldet und das Team hat die Schwachstelle in der neuesten Version 12.0.8 behoben. Wenn Sie also eine anfällige Version verwenden und Ihre Website die Registrierung von Benutzern ermöglicht, installieren Sie schnell die neueste Version.

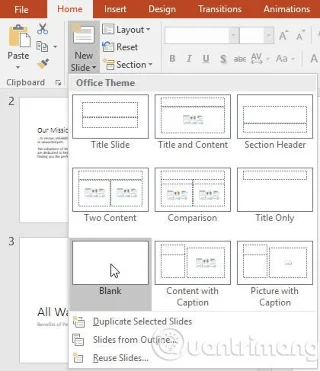

Erfahren Sie, wie Sie mit Microsoft Word ganz einfach eine schöne Wandzeitung erstellen können, um Lehrer am 20. November zu ehren.

Möchten Sie eine Schwarzweißformatierung auf Ihr Dokument anwenden? Sie möchten den in Word festgelegten Linienstil (einfach) ausprobieren. Die folgenden Anweisungen können Ihnen helfen.

Mit SmartArt können Sie Informationen grafisch vermitteln, anstatt nur Text zu verwenden. Unten finden Sie ein Tutorial zum Erstellen von SmartArt-Grafiken in Word 2016. Bitte lesen Sie es!

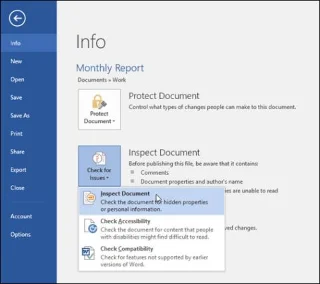

Wenn Sie ein Word-Dokument freigeben, möchten Sie wahrscheinlich keine vertraulichen persönlichen Informationen angeben oder möchten, dass andere Ihre Dokumentdatei bearbeiten. Glücklicherweise verfügt Word 2016 über integrierte Funktionen zum Überprüfen und Schützen von Dokumenten. Bitte folgen Sie dem folgenden Artikel, um Einzelheiten zur Vorgehensweise zu erfahren.

Wenn Sie von jemandem gebeten werden, ein Dokument auf Papier zu überprüfen oder zu bearbeiten, müssen Sie mit einem Rotstift falsch geschriebene Wörter hervorheben und daneben Kommentare hinzufügen. Bei Word-Dokumenten können Sie dazu jedoch die Funktionen „Änderungen und Kommentare verfolgen“ verwenden. Heute zeigt Ihnen LuckyTemplates, wie Sie diese beiden Funktionen in Word 2016 nutzen können!

Letztes Jahr erwarb Microsoft LinkedIn für 26 Milliarden US-Dollar und versprach, dieses soziale Netzwerk für die Jobsuche mit der Office-Suite zu kombinieren. Und das Ergebnis ist da.

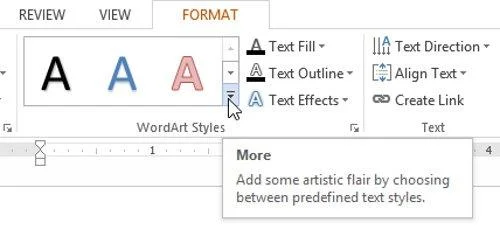

Textfelder Textfelder können nützlich sein, um die Aufmerksamkeit des Lesers auf einen bestimmten Text zu lenken. Bitte beachten Sie, wie Sie Textfelder und WordArt in Word 2013 einfügen!

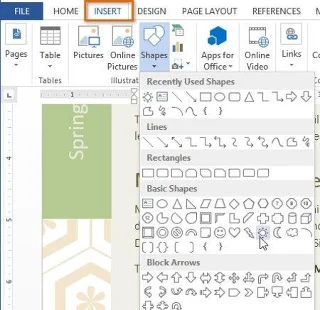

Sie können Ihrem Dokumenttext verschiedene Formen hinzufügen, darunter Pfeile, Legenden/Dialoge, Quadrate, Sterne und Diagrammformen. Bitte beachten Sie die Zeichnungen und wie Sie Effekte für Zeichnungen in Word 2013 erstellen!

Das Formatieren von Bildern in Word ist nicht schwierig. Sie können den Bildstil oval und mehr formatieren. Hier erfahren Sie, was Sie über das Formatieren von Bildern in Word wissen müssen.

Jedes Mal, wenn Sie Word verwenden, machen Sie sich häufig Sorgen über Tippfehler oder falsche Grammatik (wenn Sie Englisch oder andere Sprachen verwenden). Machen Sie sich jedoch überhaupt keine Sorgen, denn Word bietet eine Reihe hilfreicher Prüffunktionen – einschließlich Grammatik- und Rechtschreibprüfung Sie erstellen professionelle, fehlerfreie Dokumente.